Les ordinateurs quantiques pourraient menacer la sécurité informatique

Selon un rapport de l'Académie nationale des sciences, de l'ingénierie et de la médecine des États-Unis, il est urgent de faire évoluer les systèmes de sécurité par chiffrement pour se préparer à l'avènement d'ordinateurs quantiques capables de casser en très peu de temps les technologies de cryptage existantes.

Le chiffrement est aujourd’hui le pilier de tous les systèmes de défense cyber. Qu’il s’agisse de protéger les données personnelles et les communications des particuliers ou de sécuriser des réseaux ultra sensibles, le principe repose sur l’idée qu’il faudrait au supercalculateur le plus puissant un temps incommensurable pour casser les algorithmes de cryptage.

Toutefois, cette construction sécuritaire pourrait s’effondrer avec l’arrivée d’ordinateurs quantiques qui promettent un bond exponentiel dans la puissance de traitement et pourraient casser le meilleur chiffrement existant. Nous sommes encore très loin d’une telle réalité, mais un groupe d’experts de l'Académie nationale des sciences, de l'ingénierie et de la médecine des États-Unis a décidé de tirer la sonnette d’alarme.

Des standards de chiffrement « post quantique »

Dans leur rapport intitulé Quantum Computing Progress and Prospects (2018), ils estiment qu’il est urgent de commencer à créer des systèmes de chiffrement susceptibles de résister à la puissance d’un ordinateur quantique. Selon eux, l’adoption d’une telle cryptographie pourrait prendre une vingtaine d’années. Or, il n’est pas impossible que des ordinateurs quantiques apparaissent avant cela. Et l’on imagine, dès lors, le danger potentiel que cela pourrait représenter si ces machines étaient utilisées par des États ou des individus pour mener un cyber guerre ou lancer des attaques malveillantes.

Le document des experts souligne le fait que nombre d’institutions publiques et privées ont besoin de sauvegarder des données sensibles pendant des décennies et qu’il est, par conséquent, impératif d’anticiper les menaces futures qui pourraient compromettre les systèmes de chiffrement actuels. La solution passe par la définition de nouveaux standards « post quantique » sur lesquels planche notamment le National Institute of Standards and Technology (agence du département du Commerce des États-Unis). Une première série de propositions ont été soumises au NIST le mois dernier, parmi lesquelles figurent notamment celles de l’Inria (BIG QUAKE), des universités de Bordeaux, Limoges et Toulouse (RQC et HQC), Sorbonne Université, CNRS, Inria (Dual Mode MS).

Source web par: futura sciences

Les articles en relation

Patrimoine : Des artisans marocains en Afrique du Sud

Patrimoine : Des artisans marocains en Afrique du Sud Dans la ville sud-africaine de Durban, un projet de transformation d’une église en mosquée a nécessité de faire appel à l’expertise

Savoir plus...

Climat continental

Climat continental Un climat se définit grâce à différentes données météorologiques. Les températures et les précipitations sont déterminantes en la matière.

Savoir plus...

Comment le caméléon change-t-il de couleur ?

Comment le caméléon change-t-il de couleur ? Le caméléon est célèbre pour sa capacité à changer de couleur et à se camoufler dans son environnement. Mais comment fait-il

Savoir plus...

Le curcuma fait ce que la chimio ne peut pas faire: il bloque naturellement la croissance du cancer

Le curcuma fait ce que la chimio ne peut pas faire: il bloque naturellement la croissance du cancer Le curcuma est une ancienne médecine ayurvédique qui a été utilisée pendant des siècles dan

Savoir plus...

Comment nourrir les oiseaux en hiver ?

Comment nourrir les oiseaux en hiver ? Que ce soit en installant des mangeoires dans le jardin, sur la terrasse ou bien en leur jetant des miettes de pain, le geste de nourrir les oiseaux, en hiver ou en été, semble nat

Savoir plus...

Hyperloop Transportation Technologies dévoile sa capsule de transport de passagers

Hyperloop Transportation Technologies dévoile sa capsule de transport de passagers Longue de 32 mètres, la capsule Hyperloop Quintero One d'Hyperloop TT a été assemblée en Espagne et sera finali

Savoir plus...

Pluviométrie: le Maroc se dirige-t-il vers une année agricole blanche?

Pluviométrie: le Maroc se dirige-t-il vers une année agricole blanche? Se dirige-t-on vers «une année agricole blanche»? Dans son édition de ce vendredi 24 novembre, L’Économiste

Savoir plus...

Un lionceau des cavernes retrouvé en Sibérie

Un lionceau des cavernes retrouvé en Sibérie Deux ans après la découverte de deux lionceaux des cavernes en Yakoutie, un nouveau spécimen de cette espèce disparue il y a plus de 10.000 ans a

Savoir plus...

La fabrication d'un robot pour les débutants

La fabrication d'un robot pour les débutants Un robot maçon, un robot secouriste, un robot qui reconnaît des objets, un robot qui saigne et qui pleure. Il ne se passe presque plus un jour sans que les journaux

Savoir plus...

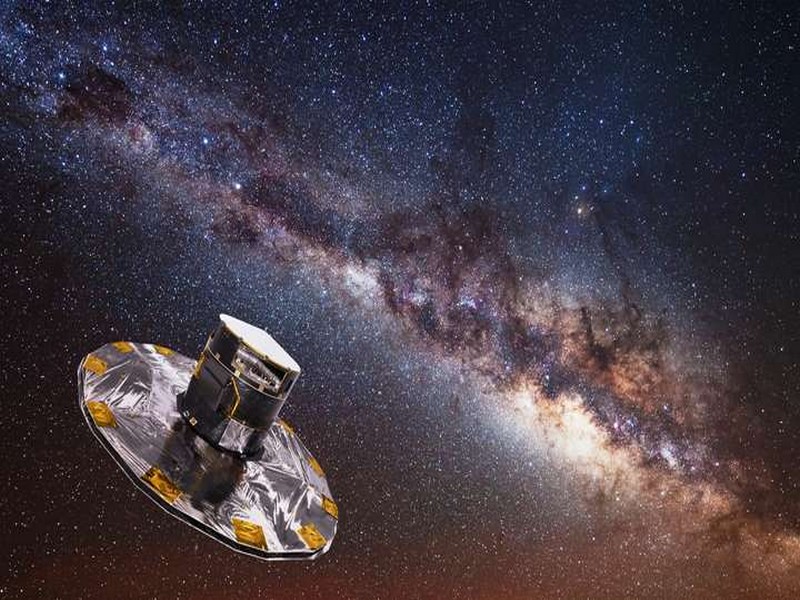

Le Système solaire au cœur d'un ouragan de matière noire ? Ah bon ?

Le Système solaire au cœur d'un ouragan de matière noire ? Ah bon ? Les raisons de croire à l’existence de la matière noire sont plus solides que jamais. Mais ce n’est pas une raison

Savoir plus...

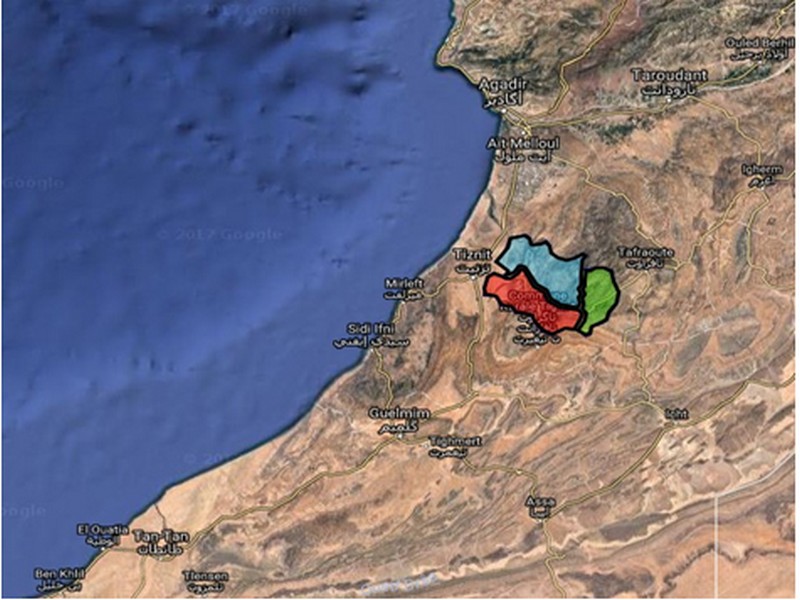

La Tribu Ida Oultite

La Tribu Ida Oultite Histoire d'Ida Oultite Ida Oultite est composée de trois tribus berbère du même origine: 1. Ida Garsmouk 2. Ida Baakil

Savoir plus...

Le festival des fiançailles d’Imilchil: Mariage et folklore

Le festival des fiançailles d’Imilchil: Mariage et folklore Dans le Haut-Atlas Oriental, le village d’Imilchil organise chaque année au mois de Septembre un festival où des centaines de jeunes filles

Savoir plus...Les tags en relation

En savoir plus sur " Vulgarisation à NTIC "

Consulter les vidéos de " Vulgarisation à NTIC " Consulter les photos de " Vulgarisation à NTIC " Consulter les publications de " Vulgarisation à NTIC " Consulter les éditions de " Vulgarisation à NTIC " Consulter les communications de " Vulgarisation à NTIC "Recherche du site

Recherche avancée / SpécifiqueNTIC - Nouvelles technologies Informatiques et Communications NTIC

Qu’est ce que NTIC ? Vulgarisation à NTIC

Géoparc et Recherche Scientifique

Le coins de l’étudiant

Blog Géoparc Jbel Bani

Dictionnaire scientifique

Plus de 123.000 mots scientifiques

Les publications

Géo parc Jbel Bani

Circuits & excursions touristiques

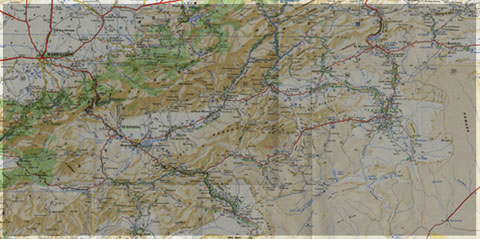

cartothéques

Photothéques

Publications & éditions